0x01 前言

这篇文章是在某 知识星球里看到的,感觉这位师傅总结的挺好,将网上已公开的Ueditor编辑器漏洞都整合在一起了,所以想着通过公众号让更多有需要的人看到,如作者看到这文章认为有不妥,还请联系 删除,谢谢!0x02 XML文件上传导致存储型XSS

测试版本:php版 v1.4.3.3下载地址:https://github.com/fex-team/ueditor

复现步骤:

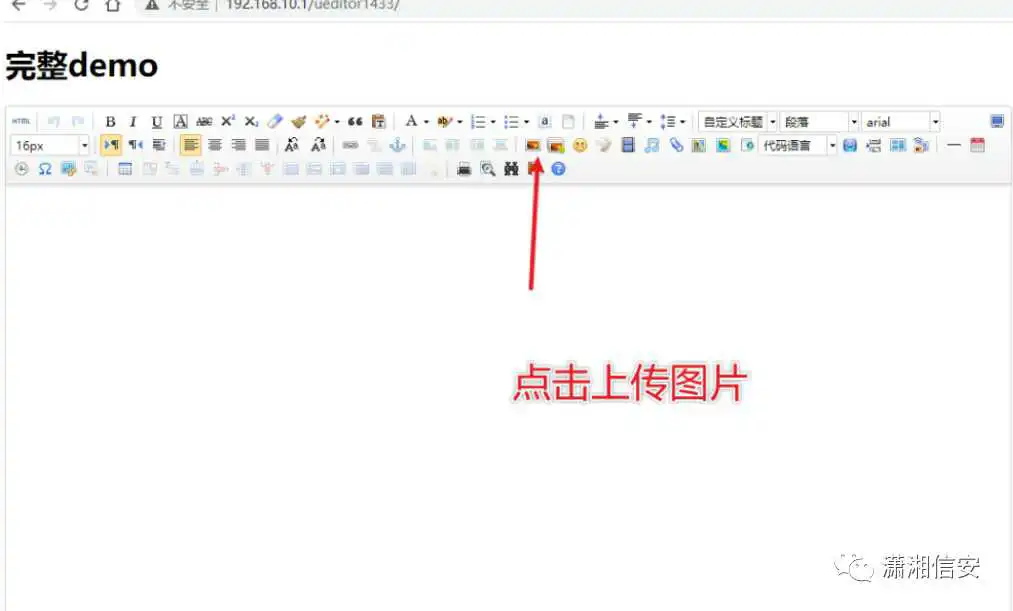

1.上传一个图片文件

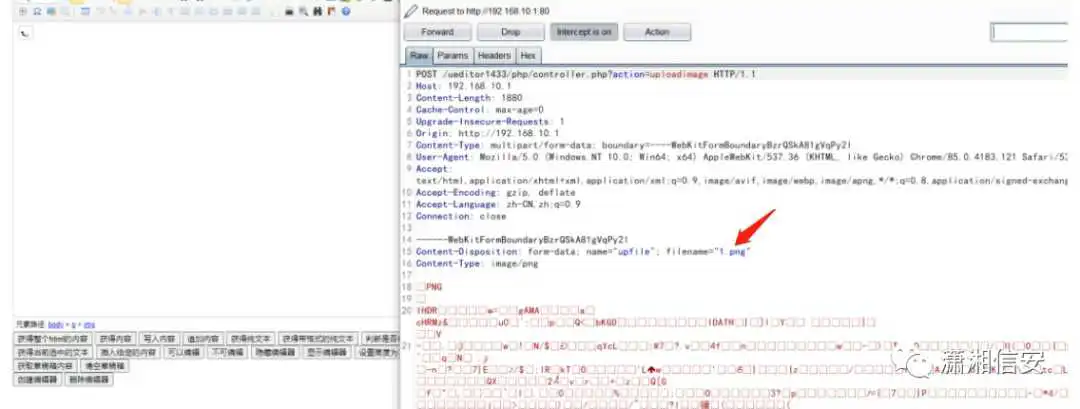

2. 然后buprsuit抓包拦截

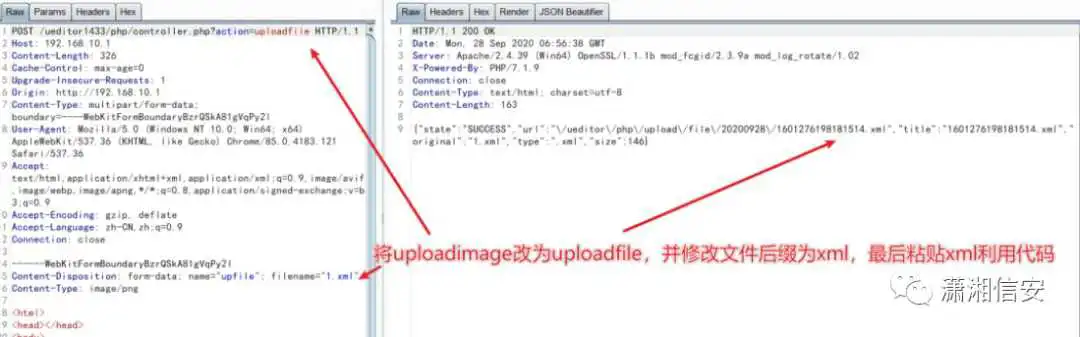

3.将uploadimage类型改为uploadfile,并修改文件后缀名为xml,最后复制上xml代码即可

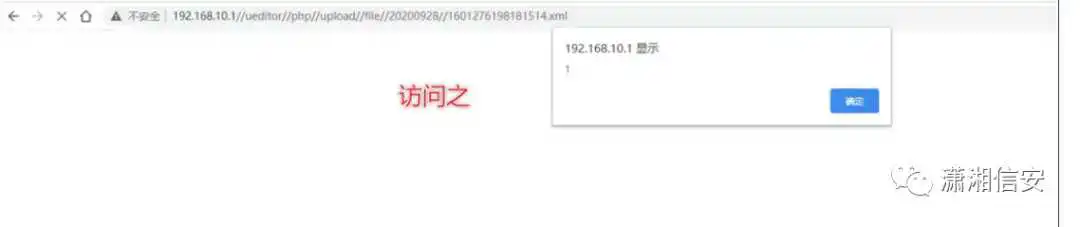

4.即可弹出xss

到此这篇ueditor编辑器上传漏洞(ueditor漏洞php)的文章就介绍到这了,更多相关内容请继续浏览下面的相关 推荐文章,希望大家都能在编程的领域有一番成就!

版权声明:

本文来自互联网用户投稿,该文观点仅代表作者本人,不代表本站立场。本站仅提供信息存储空间服务,不拥有所有权,不承担相关法律责任。

如若内容造成侵权、违法违规、事实不符,请将相关资料发送至xkadmin@xkablog.com进行投诉反馈,一经查实,立即处理!

转载请注明出处,原文链接:https://www.xkablog.com/phpkf/48687.html